5.3. Адаптация информатизации банковской деятельности

5.3. Адаптация информатизации банковской деятельности

Основное, что требуется для получения гарантий надежного и безопасного использования любой новой ИТ, — это обеспечение необходимой профессиональной квалификации и технической документации на реализующую ее АС. В условиях применения электронного банкинга, впрочем, к этому требованию добавляется понимание причин возникновения и особенностей реализации новых факторов и источников компонентов банковских рисков (включая ликвидацию «квалификационного разрыва», о котором говорилось ранее). Адаптация схемотехнического описания распределенных компьютерных систем и вычислительных сетей кредитной организации, включая ее филиалы и дополнительные офисы, задействованные в ИКБД, также имеет циклический характер. Это понимание целесообразно отразить во внутренних документах кредитной организации, например в таком, как «Политика внедрения и развития информационных технологий и автоматизированных систем», которая утверждается высшим руководством организации.

В соответствии с положениями такого документа при каждом внедрении новой ТЭБ логично предположить «запуск» очередного витка ЖЦ информатизации банковской деятельности с ее документарного обеспечения. Чрезвычайно полезно начинать его обновление с составления для каждого вновь формируемого канала доступа извне к информационно-процессинговым ресурсам кредитной организации схемы (диаграммы) потоков данных и их описания (включая узлы приема/передачи, обработки, хранения массивов данных, обозначения сетевых адресов и портов и т. п. — всего, что входит в топологию вычислительной сети). Зачастую эти элементарные (хотя и достаточно трудоемкие) мероприятия игнорируются, вследствие чего вся информация о размещении сетевых ресурсов и их функционировании хранится только в головах ответственных исполнителей. Такие ситуации представляют собой один из основных факторов риска для надежной работы БАС и СЭБ кредитной организации, особенно при наличии текучки кадров или образовании чрезмерной концентрации полномочий у каких-либо исполнителей в подразделении ИТ или ОИБ.

При принятии решения о переходе к ДБО клиентов руководителям и специалистам кредитной организации целесообразно проектировать и заранее закладывать в систему ДБО возможности ее масштабирования и повышения производительности, поскольку, как показывает практика, удачный с потребительской точки зрения вариант ДБО быстро приводит к резкому увеличению численности клиентуры, которая переходит к его использованию, а также объемов запрашиваемых ею банковских операций и сопутствующей информации. Одновременно возрастают финансовые потоки, управляемые дистанционно, — в то же время практика свидетельствует и о том, что немало кредитных организаций при развитии своего бизнеса в направлениях ДБО реально сталкиваются именно с нехваткой производительности СЭБ и БАС. В ряде случаев проблемы такого рода оказывается трудно решить не только без непредвиденных и заметных вложений в новое аппаратно-программное обеспечение, но также и без изменений в организационной структуре кредитной организации. Следствием этого, как правило, являются своего рода «наведенные» проблемы, возникающие одновременно с интеграцией новых систем ДБО с уже действующими операционными банковскими автоматизированными системами и системами информационного обеспечения руководства кредитной организации.

Степень зависимости результатов бизнеса от надежности компьютерных систем организации должна полностью осознаваться ее руководством и адекватно учитываться при распределении ресурсов. Важно отметить, что простое следование «требованиям времени», имея в виду наращивание кредитными организациями «технологических мышц», равно как и имиджевым соображениям, которые не обусловлены непосредственно стратегическим и бизнес-планами и т. п., скорее всего, приведет к реализации как компонентов операционного и стратегического риска (по минимуму), а если контроль над системами электронного банкинга окажется недостаточным, так и всех остальных из рассматриваемых здесь типичных банковских рисков. Такая ситуация хорошо иллюстрируется приведенной на рис. 5.4 карикатурой (с web-сайта www.cartoonbank.com).

Типичными проблемными вопросами, долгое время не решаемыми во многих отечественных кредитных организациях, остаются:

отсутствие планирования информатизации (политики информатизации);

неадекватное распределение ресурсов (остаточный принцип);

нехватка квалифицированного персонала (слабое знание новых систем);

недопустимое совмещение обязанностей (концентрация полномочий);

недостатки сетевых архитектур (доступность, уязвимость и т. п.);

незнание технологий провайдеров (источников компонентов банковских рисков);

недостаточный внутренний контроль (нехватка совокупной квалификации).

Наличие недостатков такого рода в части применения кредитной организацией ИТ для автоматизации банковской деятельности свидетельствует о существовании для нее серьезных и неучтенных факторов возникновения источников компонентов банковских рисков.

В организации и обеспечении процесса использования ИТ в кредитной организации (в том числе его документарного обеспечения) многое зависит от того варианта, который был изначально принят для автоматизации банковской деятельности в качестве основного. Вариантов создания программно-информационных комплексов ДБО всего три, это:

1) оригинальный собственный комплекс кредитной организации;

2) заказная разработка специализированной компанией-вендором;

3) приобретение комплекса СЭБ, изготовленного «под ключ».

Различия в организации внутрибанковских процедур в связи с каждым из подходов приводят к вариациям в составах факторов возникновения и источников компонентов банковских рисков, что полезно учитывать при уточнении содержания связанных с применением ИТ внутрибанковских процессов, порядков и документарного обеспечения банковской деятельности прежде всего в плане обеспечения эффективного УБР. Здесь также возможны различия в решении вопросов контролируемости ИТ и компенсации зависимостей кредитной организации от сторонних компаний (если обобщенно рассматривать вендоров как разновидность провайдеров[137]).

Естественно, в случае самостоятельной разработки БАС и СЭБ кредитная организация легче всего решает вопросы проектирования, основываясь на знании локальных условий персоналом, сопровождения, модернизации и во многом с ОИБ и контролем функционирования автоматизированных систем, а также их ПСИ. В то же время традиционные подходы к этим процессам часто связаны с тем, что происходит крайне нежелательное совмещение функций разработки и эксплуатации, управления и контроля, а также системного администрирования. С другой стороны, главной платой за этот подход являются расходы на содержание остаточно обширного штата специалистов высокой квалификации в области ИТ, что могут позволить себе далеко не все кредитные организации.

В случаях использования заказной разработки кредитная организация экономит на расходах на персонал, но попадает в известную зависимость от компании-разработчика, с которой ей приходится «выстраивать отношения», а значит, заботиться о подготовке исходных данных на разработку и согласование соответствующего технического задания, участвовать в обеспечении и организации ПСИ, а также в подготовке документации по их обеспечению и проведению (что является наиболее сложным после подготовки технического задания), равно как и решать вопросы модернизации автоматизированных систем или их замены по мере развития и усложнения бизнеса. К перечисленному добавляются организация и сопровождение договорных отношений, а также прогнозирование надежности вендора, поскольку в случае его ухода с рынка банковской автоматизации разработанная «под пожелания» заказчика АС останется без поддержки, а значит, и без развития и возможностей решения неотложных вопросов (например, разрешения чрезвычайных происшествий техногенного характера). Кстати сказать, все перечисленные функции требуют от персонала кредитной организации наличия и проявления достаточно высокой квалификации, хотя, конечно, далеко не в тех масштабах, что в предыдущем варианте.

Наконец, если АС приобретается кредитной организацией в готовом, «товарном» виде, то специалисты кредитной организации должны убедиться в том, что СЭБ точно соответствует потребностям банковской деятельности в варианте ДБО. Для этого необходимо не только наличие описания таких потребностей (что сродни подготовке исходных данных на разработку), но также изучение того, как были организованы и проводились ПСИ специалистами компании-разработчика, включая их программы и методики, протоколы и акты, контрольные примеры и тесты. Как и в предыдущем варианте, решать требуется и вопросы последующего сопровождения и модернизации СЭБ в процессе ее эксплуатации. Для того чтобы грамотно разобраться в этих вопросах, также требуется специальная квалификация. Кстати, для двух последних вариантов актуальной и очень сложной может оказаться задача подтверждения отсутствия в АС уже упоминавшихся ранее «недокументированных функций» («закладок»), хотя в отношении известной, зарекомендовавшей себя на рынке банковского АПО компании высказывание таких подозрений, скорее всего, окажется необоснованным.

Аналогичные вариации имеют место для размещения и сопровождения (ведения) web-сайтов, используемых в банковской деятельности (в широком смысле). Основные варианты включают:

подразделение информатизации кредитной организации;

аппаратный комплекс фирмы-разработчика web-сайта;

аппаратный комплекс компании-провайдера.

Имеются и другие варианты ДБО через компании-интеграторы, причем следует отметить, что отношения кредитной организации со сторонней компанией в каждом из них строится, как правило, индивидуальным образом, и специалисты ее подразделений — от ИТ, ОИБ, ВК до правового обеспечения — должны быть к этому готовы. Опять-таки размещение web-сайтов на средствах самой кредитной организации требует наличия квалифицированного персонала, владеющего web-технологиями, размещение на сторонних мощностях — детальной проработки текстов соответствующих контрактов.

В техническом плане надежность ДБО определяется прежде всего архитектурой и организацией резервирования компьютерных систем и каналов связи, входящих в ИКБД, в том числе находящихся вне кредитной организации. Не меньшее значение имеет применение средств сетевой и антивирусной защиты, а также так называемых систем «предотвращения вторжений» и систем «обнаружения вторжений», которые обозначаются преимущественно англоязычными аббревиатурами, соответственно, IPS и IDS[138], которые могут использоваться как порознь, так и в комбинации. Последние являются больше прерогативой подразделения ОИБ, хотя во многих российских кредитных организациях значительное количество функций ОИБ «исторически» выполняется их подразделениями ИТ, что в подавляющем большинстве случаев чревато повышением уровней компонентов банковских рисков, поскольку даже если специалисты ИТ имеют основательную подготовку в части ОИБ (а это все-таки не всегда так), то происходит чрезмерная концентрация полномочий высокого уровня в одном подразделении кредитной организации.

Руководству высокотехнологичной кредитной организации целесообразно уделять внимание ряду основных аспектов применения в ней информационных технологий, а именно: проектированию, созданию, обеспечению надежности, внедрению, эксплуатации, модернизации, замене банковских автоматизированных систем и систем электронного банкинга, управлению и контролю в области ИТ, а также квалификации персонала, решающего задачи применения ИТ для автоматизации банковской деятельности. Решение всех этих вопросов предпочтительно осуществлять в рамках ИСУ кредитной организации, которая одновременно служит целям контроля эффективности использования ИТ и автоматизированных систем. В отношении электронного банкинга для этого можно воспользоваться обобщенным подходом, к примеру, упомянутой в разделе 3 универсальной рейтинговой системой для информационных технологий (УРСИТ), которая была разработана органами банковского регулирования и надзора США в 1978 г. и модернизировалась до 1999 г., после чего используется, как считается, в «законченном» виде.

Создавалась УРСИТ Федеральным советом по проверкам финансовых учреждений[139], который является общим методическим органом для учреждений США, выполняющих регулятивно-надзорные функции в банковской системе, — основные из них: Федеральная резервная система (FRS), Управление контролера денежного обращения (ОСС) и Федеральная корпорация страхования депозитов (FDIC)[140]. В описании УРСИТ, официально зарегистрированной в США’, указано, что она «является… внутренней рейтинговой системой для проверок в рамках надзора… используемой для обеспечения однотипной оценки рисков, принимаемых финансовыми учреждениями и провайдерами услуг при использовании информационных технологий и выявления тех учреждений и провайдеров услуг, в отношении которых необходимо особое внимание со стороны надзора». В то же время такими разработками пользуются и коммерческие банки, и другие финансовые учреждения США.

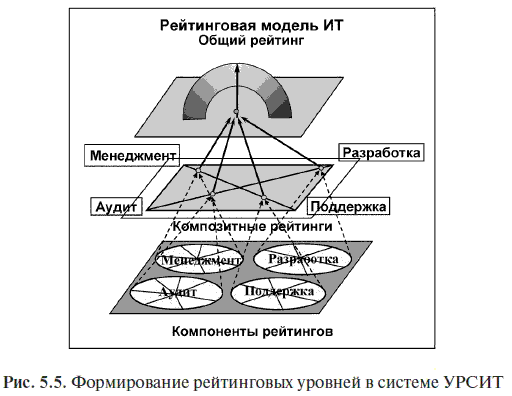

Основная цель применения УРСИТ заключается в выявлении таких организаций, чьи состояние или работа в части выполнения функций, реализуемых информационными технологиями, требуют специального контроля со стороны надзора. Эта рейтинговая система помогает проверяющим в оценке риска и описании установленных в ходе проверки фактов, поэтому система включает описания так называемых «компонентных» и «суммарных» (композитных) рейтингов, а также идентификацию рисков и оцениваемых факторов, которые учитываются при присвоении компонентных рейтингов. В рамках УРСИТ любое из контролируемых (проверяемых) финансовых учреждений или провайдеров услуг получает композитную рейтинговую оценку, которая основана на оценивании и присваивании рейтингов четырем компонентам, характеризующим деятельность организаций в части ИТ. Этими компонентами являются, по сути, четыре внутренних процедуры в самой организации, а именно:

1) проведение аудита ИТ;

2) управленческая деятельность в части ИТ;

3) организация системных разработок и приобретений;

4) организация поддержки и сопровождения ИТ.

Как для суммарного, так и для компонентных рейтингов используются цифровые оценки в диапазоне от 1 до 5 (соответственно от наилучшего случая к наихудшему). Итоговый рейтинг ассоциирован со следующими экспертными оценками (формулировками):

1 — безупречное функционирование;

2 — надежное и устойчивое функционирование;

3 — требуется незначительное надзорное внимание;

4 — ненадежные и неустойчивые условия работы;

5 — критическая операционная ситуация.

Основным назначением суммарного рейтинга является идентификация тех финансовых учреждений и провайдеров услуг, которые обнаруживают слишком большую уязвимость к рискам, ассоциируемым с информационными технологиями. Поэтому отдельной подверженности риску, которая явно влияет на жизнеспособность данной организации и (или) ее клиентов, должен присваиваться более высокий весовой коэффициент в суммарном рейтинге.

Суммарный рейтинг получается посредством суммирования качественных оценок[141] всех четырех компонентов. Между суммарным рейтингом и компонентными рейтингами функционирования существует связь, в то же время суммарный рейтинг не является арифметическим средним его компонентов. При использовании риск-ориентированного подхода простой арифметический расчет не отражает реального состояния ИТ. Любой низкий рейтинг одного компонента может сильно повлиять на общий суммарный рейтинг для того или иного учреждения. К примеру, если функция аудита реализуется неадекватно, то целостность автоматизированных систем как таковую нельзя с уверенностью подтвердить. Подходящим обычно оказывается значение суммарного рейтинга, не дотягивающее до удовлетворительного («3» — «5»), Таким образом, система УРСИТ имеет пирамидальную структуру, которая представлена на рис. 5.5. В его нижней части показана «плоскость рейтинговых компонентов», т. е. некая воображаемая область группирования первичных выводов, в которой овалы имеют условный радиус, равный 5, а радиальные линии представляют собой оси оценок. Пунктирами показаны своего рода конусы, сводящие компонентные рейтинги в значения суммарных рейтингов (собственно частные оценки не показаны, чтобы не загромождать рисунок, — предполагается, что это метки на радиусах, от которых отходят вверх линии «логических выводов»).

Можно обратить внимание на сходство представленной иллюстрации с конструкцией, изображенной на рис. 2.1, что свидетельствует о возможности объединения рассмотренных подходов.

Четыре основных компонента УРСИТ, определяемых так же, как основные составные части деятельности организаций в области ИТ — «Аудит», «Менеджмент», «Разработка и приобретения», «Поддержка и сопровождение», — используются для оценки так называемых «общих характеристик» функционирования организаций в части ИТ. Композитные рейтинги ИТ и каждый компонентный рейтинг определяются по шкале от 1 до 5 в нисходящем порядке по степени надзорного внимания:

1 представляет наивысший рейтинг и интерпретируется как наилучшее функционирование проверенной организации и управление в ней при достаточности наименьшего внимания со стороны надзора, тогда как 5 представляет самый низкий рейтинг и интерпретируется как наихудшее функционирование организации и управление в ней, требующее наибольшего внимания со стороны банковского надзора.

1. В части аудита рассматриваются:

— независимость;

— адекватность применяемой методики анализа риска;

— масштаб охвата;

— участие в разработках, закупках аппаратно-программных средств и т. п.;

— планирование аудиторских мероприятий;

— квалификация и компетентность специалистов;

— периодичность проведения и последующий контроль.

2. Оценка деятельности руководства кредитной организации осуществляется по следующим показателям:

— степень и качество наблюдения со стороны совета директоров и высшего руководства банка за информационными технологиями;

— планирование новых видов деятельности;

— реакция на изменяющиеся условия;

— организация внутренней отчетности и информирование руководства;

— адекватность внутренней политики банка и средств контроля;

— эффективность системы мониторинга рисков;

— содержание и качество договоров с провайдерами и клиентами.

3. Оценка процессов разработки и приобретения учитывает:

— организационную структуру кредитной организации;

— контроль над системными разработками и процессами приобретения;

— адекватность организации ЖЦ разрабатываемых систем и принятых стандартов программирования;

— обеспечение качества разработок и контроль над внесением изменений;

— документарное обеспечение банковских автоматизированных систем;

— обеспечение целостности и безопасности вычислительных сетей, а также системного и прикладного программного обеспечения.

Кстати, можно заметить, что первоначально в рассматриваемой рейтинговой системе вместо «Процессы разработки и приобретения» и «Процессы поддержки и сопровождения» фигурировали «Системные разработки и программирование» и «Операции».

4. Поддержка и сопровождение в кредитной организации рассматриваются со следующих позиций:

— возможности предоставления банковских услуг и удовлетворение требований бизнеса;

— планирование в целях обеспечения непрерывности работы функциональных систем и ее контроль;

— планирование и контроль производительности и функциональных возможностей банковских автоматизированных систем;

— политика, процедуры и практика ОИБ;

— содержание и качество контрактов с провайдерами;

— обеспечение конфиденциальности банковской информации.

Суммарные рейтинги при этом описываются приведенными ниже совокупностями экспертных заключений, аналогичных по стилю и применению экспертным заключениям, использовавшимся в параграфе 5.2 для описания ситуации в кредитной организации с операционным риском (его уровнем и управлением им). Здесь необходимо подчеркнуть, что, поскольку в соответствии с законодательством США кредитные организации обязаны контролировать финансовое состояние своих провайдеров и выполнение ими SLA, а органы банковского регулирования и надзора имеют право проверять провайдеров так же, как и сами эти организации, УРСИТ применяется инспекторами к тем и другим, а те в свою очередь также используют данную систему в целях обеспечения надежности аутсорсинга. Тем самым гарантируется единство подходов к оценке уровней компонентов банковских рисков.

Суммарный рейтинг 1

Финансовые учреждения или провайдеры, которым присвоен рейтинг «1», демонстрируют во всех отношениях надежное функционирование и обычно их компоненты оцениваются «1» или «2». Недостатки в организации ИТ незначительны и легко устраняются в ходе обычной работы. Процессы риск-менеджмента реализованы в форме полноценной программы выявления и мониторинга риска в соответствии с размерами, сложностью деятельности и профилем риска учреждения. Стратегические планы тщательно разработаны и полностью внедрены в учреждении. Это позволяет руководству быстро адаптироваться к изменяющимся рыночным условиям, деловым и технологическим потребностям данного учреждения. Руководство четко идентифицирует недостатки и принимает соответствующие корректирующие меры для их устранения с учетом требований аудита и органов регулирования. Финансовое состояние провайдера устойчивое, и общие характеристики функционирования свидетельствуют об отсутствии проблем.

Суммарный рейтинг 2

Финансовые учреждения или провайдеры, которым присвоен рейтинг «2», демонстрируют безопасное и надежное функционирование, но при этом могут иметь место умеренные недостатки в операционных характеристиках, мониторинге, управленческих процессах или разработке систем. Как правило, высшее руководство исправляет недостатки в ходе обычной работы. Процессы риск-менеджмента позволяют адекватно выявлять и контролировать риск в соответствии с размером, сложностью деятельности и профилем риска данного учреждения. Стратегические планы разработаны, но могут требовать уточнения, улучшения координации или совершенствования информирования в организации. В результате руководство предвидит изменения в рыночных условиях, деловых и технологических потребностях учреждения и реагирует на них, но менее оперативно. Руководство, как правило, идентифицирует недостатки и принимает соответствующие корректирующие меры. В то же время устранение проблем в большей степени зависит от аудита и вмешательства регулирующих органов. Финансовое состояние провайдера услуг приемлемое, и хотя могут иметься некоторые недостатки во внутреннем контроле, существенных причин для усиления надзора нет.

Суммарный рейтинг 3

Финансовые учреждения или провайдеры, которым присвоен рейтинг «3», требуют определенного внимания со стороны надзора из-за сочетания недостатков, которые могут варьироваться от умеренных до серьезных. Если эти недостатки сохранятся, то в дальнейшем возможно ухудшение состояния и функционирования данного учреждения или провайдера услуг. Процессы рис к-менеджмента могут недостаточно эффективно идентифицировать риски и не соответствовать размеру, сложности деятельности и профилю риска данного учреждения. Стратегические планы недостаточно четкие, и в них может неадекватно описываться направление развития ИТ. В результате руководство часто испытывает трудности с реагированием на изменения в рыночных условиях, деловых и технологических потребностях учреждения. Практика самооценки не развита и обычно представляет собой реакцию на результаты аудита и отклонения от установленных правил. Проблемы могут повторяться, свидетельствуя о нехватке у руководства возможностей или желания решать проблемы. Финансовое состояние провайдера может быть проблемным или могут наблюдаться негативные тенденции в нем. Несмотря на то что серьезные финансовые или функциональные проблемы вряд ли возникнут, требуется повышенное внимание надзора. Может оказаться необходимо содействие в обеспечении проведения корректирующих мероприятий.

Суммарный рейтинг 4

Финансовые учреждения или провайдеры, которым присвоен рейтинг «4», работают в небезопасных и ненадежных условиях, что может негативно сказаться в дальнейшем на их «жизнеспособности». Функциональные недостатки свидетельствуют о серьезных проблемах с руководством. В процессах рис к-менеджмента неадекватно учтены размер, сложность деятельности и профиль риска данного учреждения, риски плохо идентифицируются и контролируются. Стратегические планы плохо составлены и не скоординированы или не доводятся до персонала организации. В результате руководство и совет директоров не хотят или не способны обеспечивать удовлетворение технологических потребностей учреждения. Руководство не применяет самооценку и демонстрирует неспособность или нежелание исправлять проблемы, выявленные аудитом, и отклонения от установленных правил. Финансовое состояние провайдера неудовлетворительное и (или) заметно ухудшается. Банкротство данного финансового учреждения или провайдера может быть вполне вероятно, если не принять срочных мер по устранению проблем с ИТ. Необходимо серьезное внимание со стороны надзора, и в большинстве случаев требуется применение установленных мер воздействия.

Суммарный рейтинг 5

Финансовые учреждения или провайдеры, которым присвоен рейтинг «5», характеризуются наличием критических недостатков в функционировании, которые требуют немедленного устранения. Операционные проблемы и серьезные недостатки могут иметься во всей организации и свидетельствуют о серьезных проблемах с руководством. Процессы риск-менеджмента явно плохо организованы и не позволяют руководству осознавать риск или осознавать его в незначительной степени в сопоставлении с размером, сложностью деятельности и профилем риска конкретного учреждения. Стратегические планы отсутствуют или неэффективны, а руководство и совет директоров уделяют мало внимания или вообще не обращают внимания на управление деятельностью в области ИТ. В результате руководство не имеет представления о технологических потребностях учреждения или не обращает на них внимания. Руководство не способно исправлять проблемы, выявленные аудитом, и отклонения от установленных правил. Финансовое состояние провайдера плохое, и банкротство весьма вероятно из-за финансовой нестабильности. Необходимо постоянное внимание со стороны надзора.

Компонентные рейтинги далее не рассматриваются в силу объемности материала — его можно найти в публикациях по ссылкам, приведенным в этой книге.

FFIEC отмечает, что практика управления, особенно в отношении риск-менеджмента, значительно различается в разных финансовых учреждениях и у провайдеров в зависимости от их размера, специализации, характера и сложности их деловой активности, а также свойственных им профилей риска. Отмечается также, что в условиях, не требующих применения сложных информационных систем, наличие детализированных или строго формализованных описаний систем и средств контроля, которые приводят к более высоким значениям суммарного и компонентных рейтингов, не обязательно. Описанная УРСИТ считается эффективной, подтвердившей практичность ее применения органами банковского надзора для определения и оценки условий функционирования кредитных организаций в области применения ими ИТ.

Что касается возможного использования УРСИТ, то специалистами кредитных организаций рассмотренные материалы могут быть использованы в интересах собственных методических разработок индивидуального характера, которые целесообразно акцентировать на специфике применяемых этими организациями банковских автоматизированных систем в их связи с системами электронного банкинга, или применении ИТ в целом. При этом следует дополнить такие разработки учетом особенностей проектирования, внедрения и эксплуатации систем электронного банкинга.

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

74. Возникновение банковской деятельности в древних цивилизациях

74. Возникновение банковской деятельности в древних цивилизациях С древнейших времен потребности общественной жизни заставляли людей заниматься посреднической деятельностью во взаимных платежах, связанных с обращением монет, различных по весу и содержанию

79. Правовые основы банковской деятельности

79. Правовые основы банковской деятельности Вместе с ростом банковского сектора происходило обособление банковского права, его формирование как самостоятельного блока правового регулирования.Банковское законодательство в рамках определенной формации формировалось

1.1. ОСНОВНЫЕ ПРИНЦИПЫ БАНКОВСКОЙ ДЕЯТЕЛЬНОСТИ

1.1. ОСНОВНЫЕ ПРИНЦИПЫ БАНКОВСКОЙ ДЕЯТЕЛЬНОСТИ Свобода выбора коммерческой политики, предоставленная коммерческим банкам, ограничена рядом принципов, лежащих в основе организации деятельности всех финансовых институтов вне зависимости от их специализации и величины

Глава 8 Теория свободной банковской деятельности и банковской системы с центральным банком

Глава 8 Теория свободной банковской деятельности и банковской системы с центральным банком Эта глава посвящена теоретическому исследованию доводов, приводившихся на протяжении всей истории экономической мысли, «за» и «против» обеих систем – системы с центральным

2 Дискуссии между сторонниками центрального банка и свободной банковской деятельности

2 Дискуссии между сторонниками центрального банка и свободной банковской деятельности Изучение дискуссий XIX в. между сторонниками центрального банка и теми, кто отстаивал свободу банковской деятельности, следует начать с признания неоспоримой тесной связи, имевшейся

1.2. Информационный контур банковской деятельности и новые факторы банковских рисков

1.2. Информационный контур банковской деятельности и новые факторы банковских рисков Внедрение технологий ДБО привело к образованию принципиально нового явления в банковской деятельности, которое можно определить понятием «информационный контур банковской

20. Понятие банковской деятельности

20. Понятие банковской деятельности Банковская деятельность является предметом банковского права. Можно выделить некоторые особенности (характерные черты) банковской деятельности:•?предпринимательская, коммерческая деятельность, направленная на извлечение

53. Лицензирование банковской деятельности

53. Лицензирование банковской деятельности Лицензии , выдаваемые ЦБ РФ:•?являются основанием для осуществления банковских операций;•?учитываются в реестре выданных лицензий на осуществление банковских операций, который подлежит публикации в официальном издании ЦБ РФ

Глава 8 Теория свободной банковской деятельности и банковской системы с центральным банком

Глава 8 Теория свободной банковской деятельности и банковской системы с центральным банком Эта глава посвящена теоретическому исследованию доводов, приводившихся на протяжении всей истории экономической мысли, «за» и «против» обеих систем — системы с центральным

2 Дискуссии между сторонниками центрального банка и свободной банковской деятельности

2 Дискуссии между сторонниками центрального банка и свободной банковской деятельности Изучение дискуссий XIX в. между сторонниками центрального банка и теми, кто отстаивал свободу банковской деятельности, следует начать с признания неоспоримой тесной связи, имевшейся

Аргументы Парнелла в защиту свободной банковской деятельности и ответ Мак-Куллоха и Лонгфилда

Аргументы Парнелла в защиту свободной банковской деятельности и ответ Мак-Куллоха и Лонгфилда В наши намерения не входит давать исчерпывающее изложение всей проблематики, касающейся соотношения между школой свободной банковской деятельности и школой центрального

Позиция теоретиков денежной школы — сторонников свободной банковской деятельности

Позиция теоретиков денежной школы — сторонников свободной банковской деятельности Теоретики денежной школы оказались не способны понять тождественность экономических последствий использования банковских вкладов, с одной стороны, и банкнот — с другой. По этой

(в) Система свободной банковской деятельности с частичным резервированием

(в) Система свободной банковской деятельности с частичным резервированием Третья и последняя система, которую мы должны исследовать в свете теоремы о невозможности социализма, — привилегированная банковская система свободной банковской деятельности (т. е. без

Проблема исторических примеров свободной банковской деятельности

Проблема исторических примеров свободной банковской деятельности Авторы новой банковской школы уделяют значительное внимание историческим исследованиям. С их помощью они рассчитывают подкрепить свои теоретические положения о способности системы свободной

Система полной свободы банковской деятельности

Система полной свободы банковской деятельности Второй элемент нашего предложения указывает на необходимость отмены банковского законодательства и ликвидации центрального банка, а также вообще любого государственного ведомства, занимающегося контролем и

54. НЕКОТОРЫЕ АСПЕКТЫ АУДИТА БАНКОВСКОЙ ДЕЯТЕЛЬНОСТИ

54. НЕКОТОРЫЕ АСПЕКТЫ АУДИТА БАНКОВСКОЙ ДЕЯТЕЛЬНОСТИ ПМАП 1000 – «Процедуры межбанковского подтверждения»Цель данного Положения – предоставление помощи по межбанковским процедурам подтверждения для внешних независимых аудиторов. Кроме того, эти рекомендации